Okta SCIM統合

クロスドメインID管理(SCIM)システムは、Bitwarden組織内のメンバーやグループを自動的にプロビジョニングおよびデプロビジョニングするために使用できます。

note

SCIMインテグレーションは、エンタープライズ組甔で利用可能です。SCIM互換のIDプロバイダーを使用していないチーム組甔、または顧客は、プロビジョニングの代替手段としてディレクトリコネクタの使用を検討することがあります。

この記事は、OktaとのSCIM統合を設定するのに役立ちます。設定は、Bitwardenウェブ保管庫とOkta管理者ポータルを同時に操作することを含みます。進行するにあたり、両方をすぐに利用できる状態にして、記録されている順序で手順を完了することをお勧めします。

サポートされている機能

次のプロビジョニング機能がこの統合によってサポートされています:

プッシュユーザー: OktaでBitwardenに割り当てられたユーザーは、Bitwardenのユーザーとして追加されます。

ユーザーの無効化: Oktaでユーザーが無効化されると、Bitwardenでも無効化されます。

グループをプッシュする: OktaのグループとそのユーザーはBitwardenにプッシュすることができます。

note

Bitwarden does not support changing a user's email address once provisioned. Bitwarden also does not support changing a user's email address type or using a type other than primary. The values entered for email and username should be the same. Learn more.

SCIM を有効にする

note

あなたは自己ホスト型のBitwardenを使用していますか?それなら、進む前にサーバーでSCIMを有効にするためのこれらの手順を完了してください。

SCIM統合を開始するには、管理者コンソールを開き、設定→SCIMプロビジョニングに移動します。

SCIMを有効にするチェックボックスを選択し、SCIM URLとSCIM APIキーをメモしてください。後のステップで両方の値を使用する必要があります。

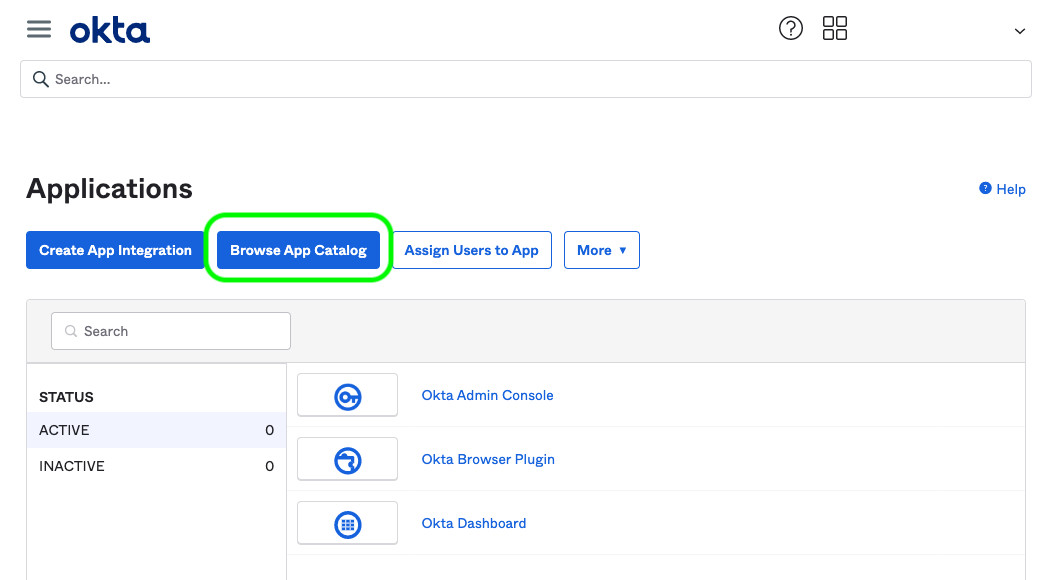

Bitwardenアプリを追加してください

Okta管理者ポータルで、アプリケーション → アプリケーションをナビゲーションから選択します。アプリケーション画面で、アプリカタログを参照ボタンを選択します:

検索バーにBitwardenを入力し、Bitwardenを選択します:

統合を追加ボタンを選択して、設定に進んでください。

一般設定

一般設定タブで、アプリケーションにユニークでBitwarden特有のラベルを付けてください。ユーザーにアプリケーションアイコンを表示しないとOkta Mobile Appでアプリケーションアイコンを表示しないのオプションをチェックし、完了を選択してください。

プロビジョニングの設定

プロビジョニング設定

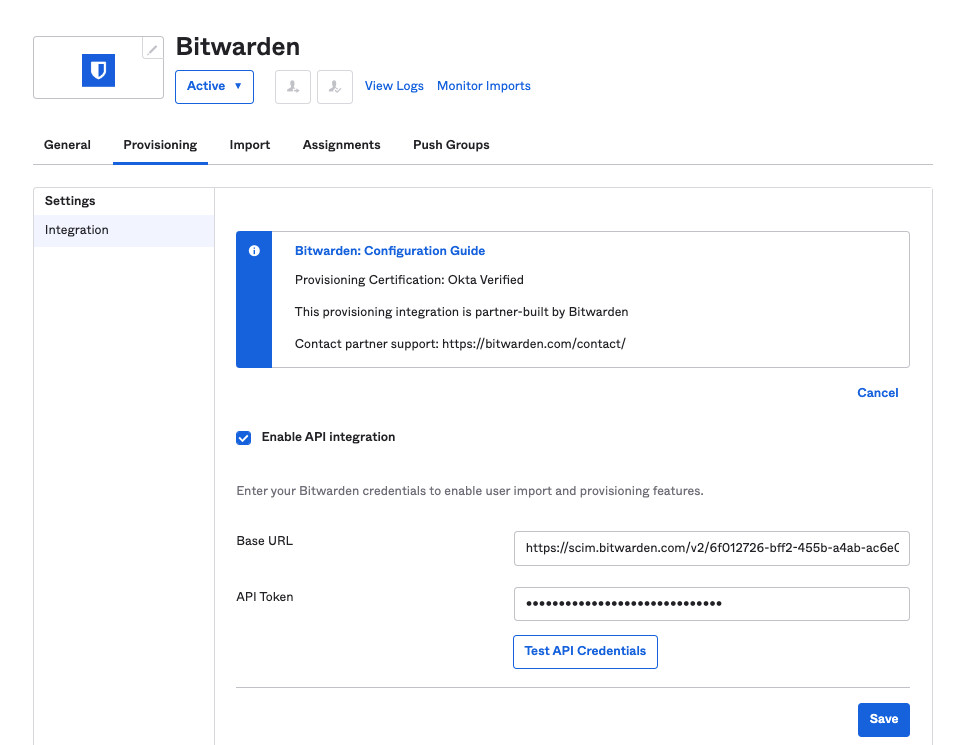

プロビジョニングタブを開き、APIインテグレーションの設定ボタンを選択します。

選択すると、Oktaは設定するためのいくつかのオプションをリストアップします:

API統合を有効にするチェックボックスを確認してください。

ベースURLフィールドに、SCIMプロビジョニング画面(詳細を学ぶ)で見つけることができるSCIM URLを入力してください。

APIトークンフィールドに、あなたのSCIM APIキーを入力してください(詳しくはこちら)。

あなたが終了したら、API認証情報をテストするボタンを使用して設定をテストしてください。テストに合格したら、保存ボタンを選択してください。

プロビジョニングアクションの設定

プロビジョニング → アプリへ の画面で、編集 ボタンを選択します:

少なくとも、ユーザーを作成とユーザーを無効化を有効にしてください。完了したら、保存を選択してください。

課題

課題タブを開き、Assignドロップダウンメニューを使用して、人々またはグループをアプリケーションに割り当てます。指定されたユーザーとグループには自動的に招待が発行されます。あなたのワークフローによりますが、割り当てられた後にグループのプロビジョニングをトリガーするために、Push Groups タブを使用する必要があるかもしれません。

ユーザーオンボーディングを完了する

あなたのユーザーが準備されたので、彼らは組織に参加するための招待を受け取ります。ユーザーに招待を受け入れるよう指示し、それが完了したら、彼らを組甸に確認してください。

note

招待 → 受け入れ → 確認のワークフローは、ユーザーが組織の保管庫データに安全にアクセスできるように、復号化キーのハンドシェイクを容易にします。