OneLogin SCIM統合

クロスドメインID管理(SCIM)システムは、Bitwarden組織内のメンバーやグループを自動的にプロビジョニングおよびデプロビジョニングするために使用できます。

note

SCIMインテグレーションは、エンタープライズ組甔で利用可能です。SCIM互換のIDプロバイダーを使用していないチーム組甔、または顧客は、プロビジョニングの代替手段としてディレクトリコネクタの使用を検討することがあります。

この記事は、OneLoginとのSCIM統合を設定するのに役立ちます。設定は、Bitwardenウェブ保管庫とOneLogin管理者ポータルを同時に操作することを含みます。進行するにあたり、両方をすぐに利用できる状態にして、記録されている順序で手順を完了することをお勧めします。

SCIM を有効にする

note

あなたは自己ホスト型のBitwardenを使用していますか?それなら、進む前にサーバーでSCIMを有効にするためのこれらの手順を完了してください。

SCIM統合を開始するには、管理者コンソールを開き、設定 → SCIMプロビジョニングに移動します。

SCIMを有効にするチェックボックスを選択し、SCIM URLとSCIM APIキーをメモしてください。後のステップで両方の値を使用する必要があります。

OneLoginアプリを作成します

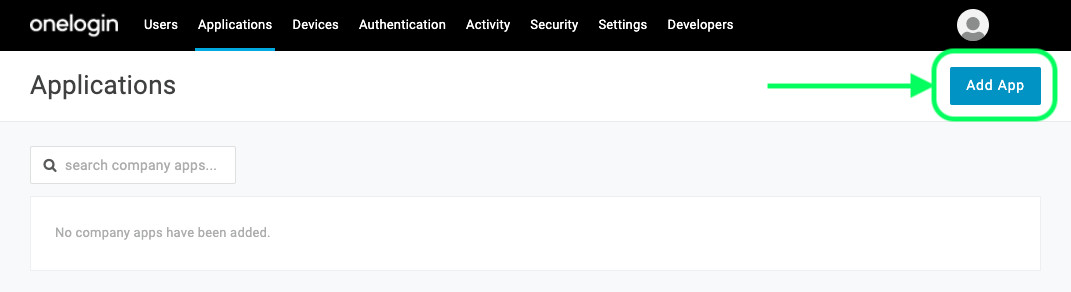

OneLoginポータルで、アプリケーション画面に移動し、アプリ追加ボタンを選択します:

検索バーにSCIMとタイプし、SCIM Provisioner with SAML (SCIM v2 エンタープライズ)アプリを選択します:

あなたのアプリケーションにBitwarden特有の表示名を付けて、保存ボタンを選択してください。

設定

左側のナビゲーションから設定を選択し、以下の情報を設定します。これらの一部は、BitwardenのシングルサインオンとSCIMプロビジョニング画面から取得する必要があります。

アプリケーションの詳細

OneLoginは、シングルサインオンを使用しない場合でも、SAML Audience URL およびSAML Consumer URLフィールドを入力するように求めます。これらのフィールドに何を入力するかを学習してください。

API接続

次の値をAPI接続セクションに入力してください:

これらのフィールドを設定したら、保存を選択してください。

アクセス

左側のナビゲーションからアクセスを選択してください。役割セクションで、Bitwardenにプロビジョニングしたいすべての役割にアプリケーションアクセスを割り当ててください。あなたのBitwarden組織では、各役割がグループとして扱われ、任意の役割に割り当てられたユーザーは、複数の役割が割り当てられている場合でも、各グループに含まれます。

パラメーター

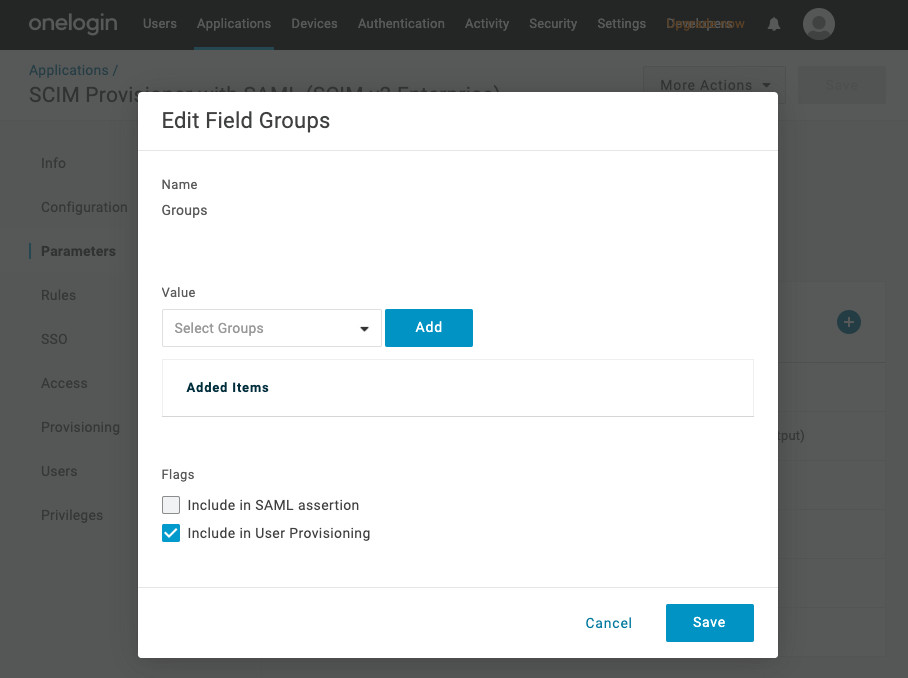

左側のナビゲーションからパラメータを選択してください。テーブルからグループを選択し、ユーザープロビジョニングに含めるチェックボックスを有効にし、保存ボタンを選択します。

ルール

OneLoginの役割をBitwardenのグループにマッピングするルールを作成します。

左側のナビゲーションからルールを選択してください。

新しいマッピングダイアログを開くために、[ルール追加]ボタンを選択してください。

Role/Group Mapping ルールに名前を付けてください。例えば、ルールからグループを作成するなど。

条件を空白にしてください。

アクションセクションで:

最初のドロップダウンからの中のグループを設定を選択してください。

OneLoginからマップを選択するオプションを選んでください。

"For each" ドロップダウンから 役割 を選択してください。

"with value that matches"フィールドに.*を入力して、すべての役割をグループにマッピングします。または、特定の役割名を入力してください。

ルールの作成を終了するには、保存ボタンを選択してください。

接続をテストする

左側のナビゲーションから設定を選択し、APIステータス:の下の有効化ボタンを選択してください。

このテストはプロビジョニングを開始しませんが、BitwardenにGETリクエストを行い、アプリケーションがBitwardenから正常に応答を得た場合、有効と表示します。

プロビジョニングを有効にする

左側のナビゲーションからプロビジョニングを選択します。

この画面で:

プロビジョニングを有効にするチェックボックスを選択します。

OneLoginでユーザーが削除されるとき...ドロップダウンで、削除を選択します。

OneLoginでユーザーアカウントが停止される場合...のドロップダウンで、停止を選択します。

終了したら、プロビジョニングをトリガーするために保存を選択してください。

ユーザーオンボーディングを完了する

あなたのユーザーが準備されたので、彼らは組織に参加するための招待を受け取ります。ユーザーに招待を受け入れるよう指示し、それが完了したら、組織に彼らを確認する。

note

招待 → 受け入れ → 確認のワークフローは、ユーザーが組織の保管庫データに安全にアクセスできるように、復号化キーのハンドシェイクを容易にします。

付録

ユーザー属性

BitwardenとOneLoginのSCIM Provisioner with SAML (SCIM v2 エンタープライズ)アプリケーションは、標準的なSCIM v2属性名を使用します。Bitwardenは次の属性を使用します:

アクティブメールアドレスまたはユーザー名表示名外部ID

- SCIMはユーザーがオブジェクトの配列として複数のメールアドレスを持つことを可能にするため、Bitwardenは値を使用します。そのオブジェクトには"primary": trueが含まれています。