Microsoft Entra ID SCIM-integration

System för identitetshantering över flera domäner (SCIM) kan användas för att automatiskt tillhandahålla och avregistrera medlemmar och grupper i din Bitwarden-organisation.

note

SCIM-integrationer är tillgängliga för Teams och Enterprise-organisationer. Kunder som inte använder en SCIM-kompatibel identitetsleverantör kan överväga att använda Directory Connector som ett alternativt sätt för provisionering.

Den här artikeln hjälper dig att konfigurera en SCIM-integration med Azure. Konfiguration innebär att arbeta samtidigt med Bitwarden webbvalv och Azure Portal. När du fortsätter rekommenderar vi att du har både lättillgängliga och att du slutför stegen i den ordning de är dokumenterade.

tip

Redan expert? Hoppa över instruktionerna i den här artikeln och ladda ner snabbkonfigurationsguiden för att ställa in SSO och SCIM med Entra ID.

Aktivera SCIM

note

Are you self-hosting Bitwarden? If so, complete these steps to enable SCIM for your server before proceeding.

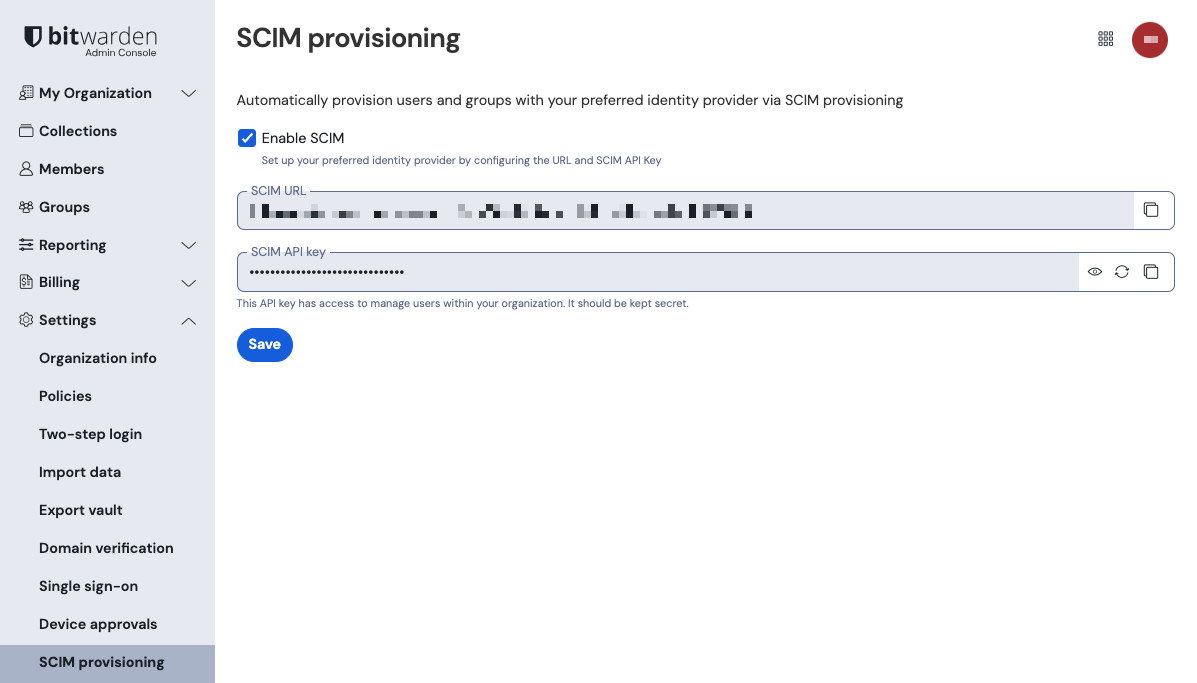

För att starta din SCIM-integrering, öppna administratörskonsolen och navigera till Inställningar → SCIM-provisionering:

Markera kryssrutan Aktivera SCIM och notera din SCIM-URL och SCIM API-nyckel. Du måste använda båda värdena i ett senare steg.

tip

Om du redan använder denna IdP för inloggning med SSO, öppna den befintliga företagsapplikationen och hoppa till det här steget. Annars fortsätter du med det här avsnittet för att skapa en ny applikation

I Azure Portal, navigera till Microsoft Entra ID och välj Enterprise-applikationer från navigeringsmenyn:

Välj knappen Ny applikation:

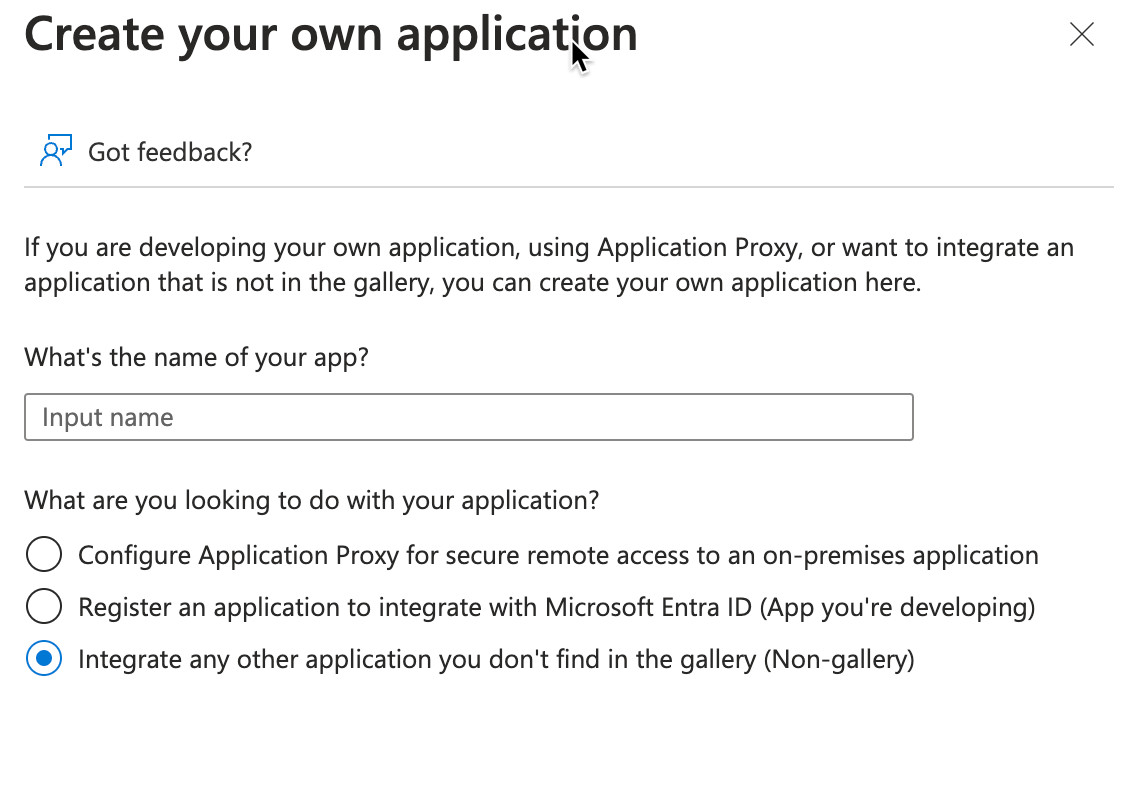

På skärmen Bläddra i Microsoft Entra ID Gallery väljer du knappen Skapa din egen applikation:

På skärmen Skapa din egen applikation, ge applikationen ett unikt, Bitwarden-specifikt namn. Välj alternativet Icke-galleri och välj sedan knappen Skapa.

Aktivera provisionering

Välj Provisioning från navigeringen och slutför följande steg:

Välj knappen Kom igång.

Välj Automatisk från rullgardinsmenyn Provisioning Mode.

Ange din SCIM-URL (läs mer) i fältet Tenant URL.

Ange din SCIM API-nyckel (läs mer) i fältet Secret Token.

Välj knappen Testa anslutning.

Om din anslutning testar framgångsrikt, välj knappen Spara.

Kartläggningar

Den här skärmbilden är tillgänglig när du utför den första installationen för Enterprise Application, eller genom att navigera till Enterprise Application och välja Provisioning under Hantera sektionen i menyn till vänster och sedan välja Redigera Provisioning längst upp.

Bitwarden använder vanliga SCIM v2-attributnamn, även om dessa kan skilja sig från Microsoft Entra ID-attributnamn. Standardmappningarna kommer att fungera, men du kan använda det här avsnittet för att göra ändringar om du vill.

Användarkartläggning

Om du vill att användarobjekt i din katalog ska synkroniseras med Bitwarden kan du aktivera eller inaktivera Provision Microsoft Entra ID-användare. Detta är aktiverat som standard. Välj länken Provision Microsoft Entra ID Users för att anpassa de attribut som skickas till Bitwarden med användarobjekt. Följande tabell beskriver standardmappningarna för attribut som används av Bitwarden:

Bitwarden-attribut | Standard AAD-attribut |

|---|---|

|

|

|

|

|

|

|

|

ª - Eftersom SCIM tillåter användare att ha flera e-postadresser uttryckta som en array av objekt, kommer Bitwarden att använda värdet på objektet som innehåller "primärt": sant.

Användarmappning med objektidentifierare

Användarmappningar kan vara mer effektiva om de prioriterar Entra objectId framför andra attribut. Kartläggning på detta sätt kommer att bevara kopplingen till ett Bitwarden-konto om motsvarande Entra ID-kontos e-postadress ändras, till exempel vid en namnändring. För att implementera detta gör du följande ändringar i ditt användarmappningsschema:

Mappa

externalId(customappsso Attribute) tillobjectId(Microsoft Entra ID Attribute).För mappningen

externIdtillobjectId, ställ in Matcha objekt med detta attribut till Ja.För

extern-IDtillobjekt-id-mappning, ställ in Matchningsprioritet till 1.För mappningen

userName(customerappsso Attribute) tilluserPrincipalName(Microsoft Entra ID Attribute), ställ in Matchningsprioritet till 2.

warning

Om du implementerar denna mappningsstrategi efter att användare redan har synkroniserats till Bitwarden med SCIM, notera att de redan synkroniserade användarna inte kommer att ha haft externa ID:n inställda av ett Entra ID-objekt-ID. För dessa användare, använd Public API:s /public/members/{id} slutpunkt för att ställa in sina externa ID:n.

Gruppkartläggning

Om du vill att gruppobjekt i din katalog ska synkroniseras med Bitwarden kan du aktivera eller inaktivera Provision Microsoft Entra ID-grupper. Det här alternativet är aktiverat som standard. Välj länken Provision Microsoft Entra ID Groups för att anpassa de attribut som skickas till Bitwarden med gruppobjekten om du vill göra ändringar enligt följande tabell:

Bitwarden-attribut | Standard AAD-attribut |

|---|---|

|

|

|

|

|

|

Inställningar

Under rullgardinsmenyn Inställningar väljer du:

Om du ska skicka ett e-postmeddelande när ett fel inträffar och i så fall vilken adress du ska skicka det till (rekommenderas).

Om du endast ska synkronisera tilldelade användare och grupper eller synkronisera alla användare och grupper. Den här inställningen ändras baserat på din mappningskonfiguration. Till exempel, om gruppmappning är inaktiverad, kommer grupper som läggs till Enterprise Application endast att synkronisera användarobjekten som är medlemmar i gruppen, och inte skapa gruppen i själva Bitwarden. Om du väljer att synkronisera alla användare och grupper, hoppa över nästa steg, eftersom hela din katalog kommer att synkroniseras, beroende på dina kartinställningar.

Tilldela användare och grupper

Slutför det här steget om du har valt att endast synkronisera tilldelade användare och grupper från provisioneringsinställningarna. Välj Användare och grupper från navigeringen:

Välj knappen Lägg till användare/grupp för att tilldela åtkomst till SCIM-applikationen på användar- eller gruppnivå. Följande avsnitt beskriver hur modifiering av användare och grupper i Azure kommer att påverka deras motsvarigheter i Bitwarden:

Användare

Om Provision Microsoft Entra ID Users har aktiverats i dina mappningar, vidtas följande åtgärder:

När en ny användare tilldelas i Azure bjuds användaren in till din Bitwarden-organisation.

När en användare som redan är medlem i din organisation tilldelas i Azure, länkas Bitwarden-användaren till Azure-användaren genom deras första tillgängliga matchande prioritetsattribut.

Användare som är länkade på det här sättet är fortfarande föremål för de andra arbetsflödena i den här listan, men värden som

displayNameochexternalId/mailNicknameändras inte automatiskt i Bitwarden.

När en tilldelad användare inaktiveras via

accountEnabled-egenskapeni Azure får användaren sin åtkomst till organisationen återkallad.När en tilldelad användare är "mjuk" raderad i Azure får användaren sin åtkomst till organisationen återkallad.

När användaren tas bort permanent i Azure tas användaren bort från organisationen.

När en tilldelad användare tas bort från Enterprise-applikationen i Azure får användaren sin åtkomst till organisationen återkallad.

När en tilldelad användare tas bort från en grupp i Azure tas användaren bort från den gruppen i Bitwarden men förblir medlem i organisationen.

Grupper

Om du har aktiverat Provision Microsoft Entra ID-grupper i dina mappningar, vidtas följande åtgärder:

När en ny grupp tilldelas i Azure skapas gruppen i Bitwarden.

Gruppmedlemmar som redan är medlemmar i din Bitwarden-organisation läggs till i gruppen.

Gruppmedlemmar som inte redan är medlemmar i din Bitwarden-organisation är inbjudna att gå med.

När en grupp som redan finns i din Bitwarden-organisation tilldelas i Azure, länkas Bitwarden-gruppen till Azure genom det första tillgängliga matchande prioritetsattributet.

Grupper länkade på det här sättet kommer att få sina medlemmar synkroniserade från Azure.

När en grupp byter namn i Azure kommer den att uppdateras i Bitwarden så länge den initiala synkroniseringen har gjorts.

När en grupp byter namn i Bitwarden kommer den att ändras tillbaka till vad den heter i Azure. Ändra alltid gruppnamn Azure-side.

Börja provisionering

När applikationen är helt konfigurerad börjar du provisionering genom att välja knappen Starta provisionering på företagsapplikationens provisioneringssida:

Slutför användarintroduktionen

Nu när dina användare har administrerats kommer de att få inbjudningar att gå med i organisationen. Instruera dina användare att acceptera inbjudan och, när de har gjort det, bekräfta dem för organisationen.

note

The Invite → Accept → Confirm workflow facilitates the decryption key handshake that allows users to securely access organization vault data.