Hemlighetshanterare är programvarulösningar för att hantera, dela, lagra och automatisera infrastrukturshemligheter genom hela utvecklingslivscykeln – och spelar en avgörande roll i modern cybersäkerhet genom att förhindra kostsamma dataintrång. De används vanligtvis av DevOps-, utvecklings- eller IT-specialister, och en central funktion är att möjliggöra programmatisk åtkomst för maskiner till hemligheter i ett utvecklarprojekt eller en arbetsuppgift.

Hemlighetshanterare lagrar vanligtvis hemligheter som:

Autentiseringsuppgifter– användarnamn, lösenord, API-token och SSH-nycklar.

Databasuppgifter– anslutningssträngar, databas-användarnamn och lösenord.

Krypteringsnycklar– nycklar som används för att kryptera och dekryptera data.

Certifikat– SSL/TLS-certifikat och privata nycklar.

Hemligheter för applikationskonfiguration– miljövariabler, konfigurationsfiler och applikationsspecifika hemligheter.

Varför använda en hemlighetshanterare?

Säkerhet

Hemlighetshanterare minskar avsevärt risken för att hemligheter läcker och potentiellt exponerar verksamhetens infrastruktur genom att skydda hemligheter på en krypterad plats. Ytterligare säkerhetsfunktioner som åtkomstkontroller, granskningsloggar och rotation av hemligheter minskar också sannolikheten för mänskliga misstag vid arbete med känsliga hemligheter.

Eliminera spridning av hemligheter

Eftersom utvecklingsteam använder många olika mikrotjänster, applikationer och ekosystem i sitt arbete kan kritiska hemligheter lätt spridas i organisationen utan central hantering. En hemlighetshanterare hjälper organisationer att hantera åtkomst till dessa hemligheter från en enda källa som utgör ”single source of truth”.

Kostnadsbesparingar

Företag ser kostnadsbesparingar när de använder lösningar för hemlighetshantering för att proaktivt stärka utvecklarsäkerheten, i stället för reaktiva åtgärder efter ett dataintrång. Enligt Forbes förväntas ”de globala skadekostnaderna för cyberbrott öka med 15 %” under 2024 och ”nå 10,5 biljoner USD årligen till 2025”. Med en hemlighetshanterare kan företag förebygga dessa skadekostnader som är kopplade till intrång relaterade till autentiseringsuppgifter.

Efterlevnad

Hjälp er verksamhet att följa dataskyddsregelverk som ISO/IEC 27001 genom detaljerade gransknings- och rapporteringsfunktioner som tillhandahålls av er hemlighetshanterare.

Utvecklarproduktivitet

Med en hemlighetshanterare behöver utvecklingsteam inte längre hantera och skydda hemligheter manuellt, utan kan i stället hämta hemligheter programmässigt. Det frigör mer tid för att förbättra kodkvaliteten och fokusera på det som är viktigast.

Utvecklingsekosystemet

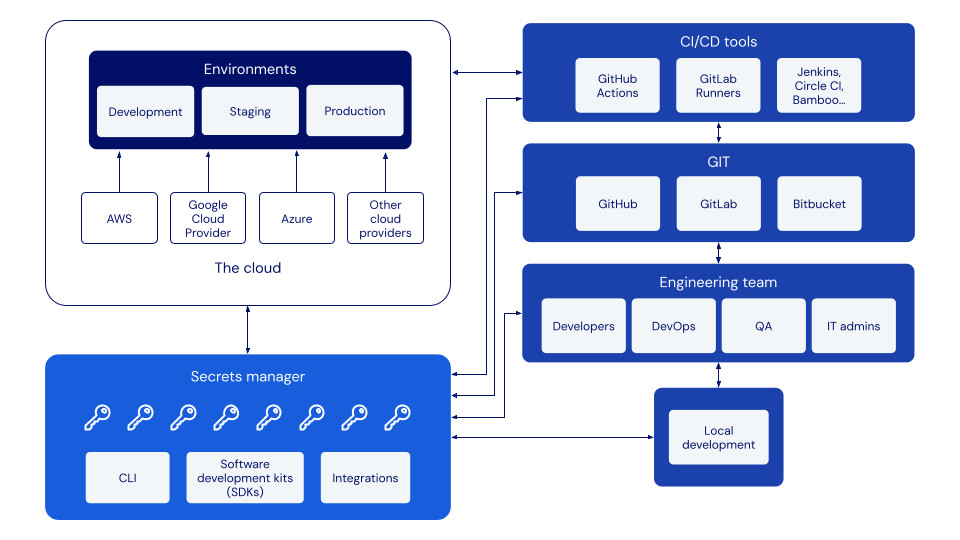

Innan ni lär er hur en hemlighetshanterare fungerar är det viktigt att förstå hur utvecklingsteam arbetar och vilka ekosystem, miljöer och verktyg de använder.

Ett typiskt utvecklingsekosystem består av följande:

Miljöer

Miljöer är arbetsytor där ingenjörer bygger mjukvarusystem och applikationer. Vanliga miljöer i en mjukvaruutvecklings livscykel inkluderar, men är inte begränsade till, utveckling, staging och produktion. Varje miljö kräver en egen uppsättning hemligheter för att fungera. Molnleverantörer som Azure, AWS och Google kan också interagera med dessa miljöer för att lagra och dela data.

CI/CD-verktyg

En CI/CD-pipeline (continuous integration/continuous delivery) används för att automatisera processen för leverans av mjukvara och standardisera återkopplingsloopar. Det finns många CI/CD-verktyg att välja mellan som möjliggör denna automatisering, bland annat GitHub Actions, GitLab Runners, Jenkins, Circle CI, Bamboo med flera.

GIT

GIT (global information tracker) är ett versionshanteringssystem som ofta används i mjukvaruutveckling och gör det möjligt för ingenjörer att arbeta samtidigt med ett källkodspaket eller ett projekt. Populära GIT-verktyg inkluderar GitHub, GitLab och Bitbucket.

Lokal utveckling

Lokal utveckling är mjukvaruutvecklingsarbete som görs på en lokal maskin (till exempel en dator eller annan enhet) innan det skickas till en miljös kodbas.

Teknikteamet

En standardiserad teknikorganisation består av utvecklare, DevOps, kvalitetssäkring (QA) och IT-administratörer.

En hemlighetshanterare

En hemlighetshanterare lagrar de hemligheter som krävs för att dessa olika verktyg, maskiner och molnleverantörer ska kunna interagera och autentisera mot varandra.

Hela ekosystemet

Titta på diagrammet nedan för att se hela utvecklingsekosystemet.

Hur fungerar en hemlighetshanterare?

Lagra era hemligheter säkert

Först importeras hemligheter eller läggs till manuellt i en hemlighetshanterare, där de skyddas mot obehörig åtkomst med kryptering. Tips: välj en lösning som använderend-to-end-kryptering för starkast möjliga säkerhet. När hemligheter har lagts till blir hemlighetshanteraren er organisations källa till sanning för utvecklings- och infrastrukturuppgifter.

Begränsa åtkomst för privilegierade medarbetare och maskiner

Därefter tilldelar ni åtkomst- och redigeringsbehörigheter för hemligheter till rätt medarbetare, till exempel utvecklare, DevOps-ingenjörer och IT-chefer, enligt principen om minsta privilegium. I många hemlighetshanterare kan behörigheter tilldelas medarbetargrupper eller enskilda medarbetare för att få åtkomst till eller redigera grupper av hemligheter eller enskilda hemligheter. Välj den behörighetsstruktur som passar er verksamhet och ert användningsfall.

Tilldela åtkomst- och redigeringsbehörigheter till relevanta maskiner, inklusive databaser, applikationer, webbplatser och infrastrukturer som interagerar med hemligheten/hemligheterna.

Injicera hemligheter i utvecklingsarbetsflöden

Slutligen används ett säkert hemlighets-ID, genererat från hemlighetshanteraren, i stället för en okrypterad hemlighet i en env.-fil eller ett skript. Om användaren och maskinen har åtkomst till den aktuella hemligheten hämtas hemlighetsvärdet säkert från hemlighetshanteraren och är redo att användas.

Ytterligare funktioner som ingår i hemlighetshanterare

Hemlighetshanterare kan ibland inkludera funktioner för ökad säkerhet och flexibilitet vid driftsättning.

Revisionsloggar- Samla tidsstämplade loggar över alla åtgärder för hemlighetshantering för att kunna utreda potentiellt misstänkt aktivitet.

Ytterligare autentiseringsalternativ - Utöver ett standardanvändarnamn och lösenord kan autentiseringsalternativen omfatta enkel inloggning, tvåfaktorsautentisering, passkeys, biometrik eller katalogintegrationer.

Flera alternativ för hosting - Kör er hemlighetshanteringslösning i molnet eller hosta den själva i er egen infrastruktur för ytterligare kontroll.

Integrationer - Bygg enkelt kopplingar mellan era olika maskiner, CI/CD-pipelines, automatiseringsverktyg och molnleverantörer med färdiga integrationer.

SDK:er - Skapa anpassade operationer med språkspecifika utvecklingsverktyg i ett installerbart paket.

Skydda era utvecklings- och infrastrukturhemligheter med Bitwarden Secrets Manager

Redo att komma igång med er resa inom hemlighetshantering? Välj den end-to-end-krypterade hemlighetshanteraren med öppen källkod som team och företag i alla storlekar litar på för att skydda sina kritiska hemligheter: Bitwarden Secrets Manager.

Bitwarden Secrets Manager erbjuder förutsägbar prissättning och obegränsad hemlighetslagring i alla planer. För att testa all affärsfunktionalitet som Bitwarden Secrets Manager erbjuder kan ni registrera er gratis eller välja en 7-dagars företagstest för att utforska alla enterprise-funktioner som Bitwarden Secrets Manager erbjuder. Ni kan också kontakta försäljning för en personlig konsultation.